Nedladdning av programvara har blivit en stressande uppgift. I en värld där anonymiteten betyder mycket det finns de som skulle kasta sekretess till vinden och titta på din varje manöver. Men det finns många saker du kan göra för att ladda upp och ladda ner anonymt, kommer detta koncept att undersökas nedan.

Steg

- 1Det finns många sätt att dölja sådana spår på den digitala motorvägen. Det huvudsakliga sättet människor sätta ett ansikte på en dator är med datorer IP-adress. Detta antal kan lätt förvandlas till en riktig adress med minimal ansträngning. Därför nästan alla anonyma tjänster enbart omfatta IP-adresser. IP anti-detektering kan delas in i två kategorier. Nämligen:

- Mjukvara baserad:

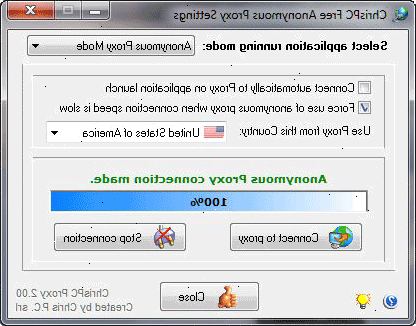

- Proxy: En proxy i enkla termer är en annan dator där ute någonstans som studsar din anslutning till där du vill att det ska gå. Du kan ladda ner add-ons så dessa proxy "Adresser" kan skrivas in

- Lista Blockering: Lista sammanställs av olika datoriserade adresser som folk vill blockera från deras anslutning. Med denna tjänst kan man i viss utsträckning blockera regeringen, RIAA, platser spionprogram och även annonser. En populär gratis lista blockeringsverktyg kallas peer-väktare.

- Bounce länk: Vissa webbhotell webbplatser kan du ladda ner en länk som de själva har i lager som användare har laddat upp. Efter en disclaimer de tar inget ansvar för länkar som användare laddar upp, vissa till och med ta bort IP-adress loggar, eller

- Hårdvara Baserad: Genom att lägga till eller ta bort vissa delar från en dator en person kan nå en nivå av hög anonymitet.

- NIC-USB: Genom att ta bort din Internet-kort du uppnå perfekt anonymitet, kan de inte komma igenom sladden rätt? Men om du vill bo på nätet kan det vara bättre att investera i en del hårdvara som kommer att ta dig dit. Skaffa dig en hög volym dataräddning enhet, kort sagt en stor USB-minne. Installera ett operativsystem och allt du behöver göra för att använda ett slumpmässigt datorer BIOS för att starta upp datorn från USB. Detta är praktiskt vid pizza platser med hög hastighet, eller ens några kaféer. Men, kommer du då att vara anonym i verkliga livet, och kommer så småningom att behöva lära dig avancerade SSH protokoll.

- Differential Portering: Två datorer kan hakas ihop med parallella eller seriella kablar också, med tanke på att rätt hårdvara och villkor mjukvara är uppfyllda. Med denna metod flera datorer kan spände tillsammans med blandade proxyservrar och portar för att förvirra någon skulle vara nere peeper.

- Airsnorting: Med en trådlös bärbar dator man kan sitta utanför ett kafé. Genom att använda en namnlös Linux-program kan man hitta de osynliga krypteringsnycklar som flödar genom luften under trådlös överföring vilket ger dig den gyllene biljetten till deras anslutning. Detta kombinerat med SSH-protokollet kommer att sätta dig på nätet nästan var som helst.

- SSH-protokoll: Med en liten PirateRay program som använder SSH säker tunnel till en av de PirateRay servrar. En användare kan välja antingen en specifik server eller ställa in inställningarna för att aktivera slumpvis urval av servern när programmet startar.

- Mjukvara baserad:

Efter det, är alla data som användaren får eller sänder krypterad. Alla transaktioner som inbegriper torrent nätet kommer att ske med hjälp av en IP-adress till en server som ligger i andra änden av världen. Inloggning inte händer på samma servrar, så att användaren kan vara säker på sin säkerhet och anonymitet.

Varningar

- Det bästa sättet att undvika att bli fångad är inte att göra något olagligt. Sök upp lagliga alternativ när så är möjligt, även om det inte är så bekvämt.

- Bärbara datorer har IP-adresser precis som stationära datorer.

- IP-adresser är aldrig riktigt osynlig. Genom att använda proxyservrar man kan bromsa upptäckt ner men kommer aldrig att hämta spårlöst. Observera även att fullmakter bromsa Internet hastighet avsevärt.

- Någon tillräckligt bestämd, liksom RIAA, kunde bryta anonymiteten ges tillräckligt med tid. Detta gäller oavsett hur mycket man än försöker, din trafik fortfarande måste gå igenom många routrar och servrar.

- Den enda verkligt anonym anslutning är den du kan lägga i fickan och ta med dig.